Что такое программы-вымогатели? Как защитить свои средства от вредоносного ПО

Растет число киберпреступлений, связанных с программами-вымогателями. Важно знать, на что обращать внимание и как защитить себя.

Программы-вымогатели - это тип вредоносного ПО, которое блокирует доступ к устройству или системе пользователя и требует выкупа в обмен на восстановление доступа.

Было обнаружено более 500 типов программ-вымогателей, и эти атаки нацелены на широкий круг лиц, компаний и государственных учреждений. Ежегодный ущерб от действий киберпреступников, использующих программы-вымогатели, оценивается в миллиарды долларов во всем мире.

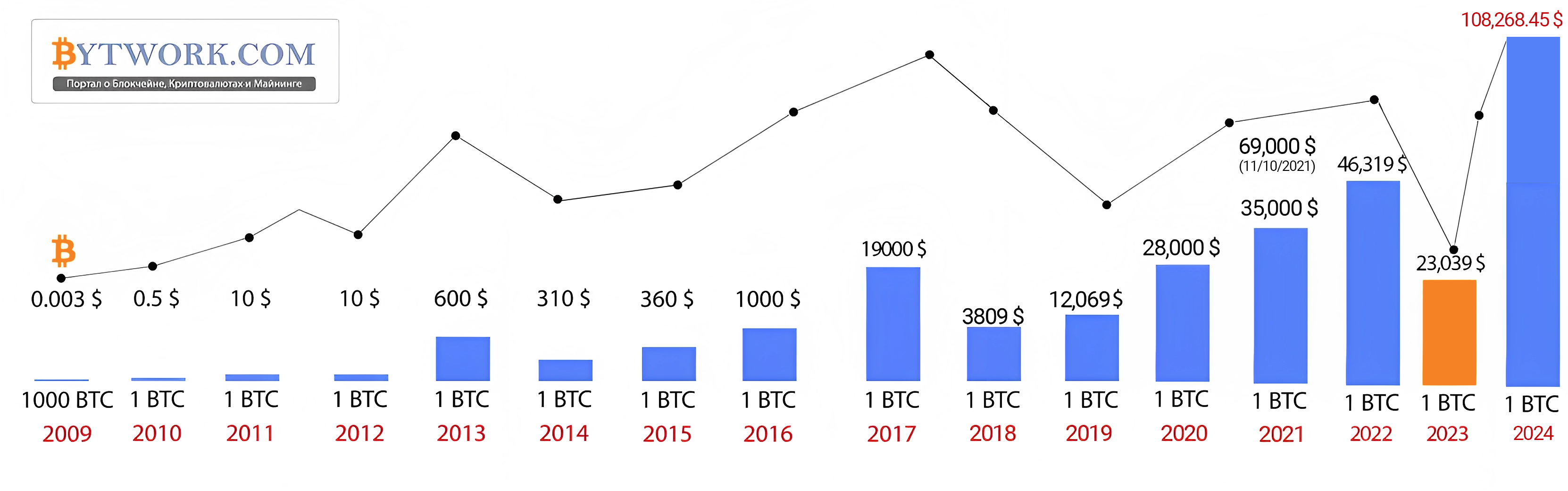

Поскольку финансовая ценность и основной интерес к криптовалютам продолжают расти, держатели криптовалют все чаще становятся объектами атак программ-вымогателей.

В этой статье мы расскажем об атаках программ-вымогателей и о том, что вы можете сделать, чтобы защитить себя.

Что такое программы-вымогатели?

Программы-вымогатели - это тип вредоносного ПО (сокращение от вредоносного программного обеспечения), которое блокирует доступ к устройству или системе жертвы, а затем требует выполнения определенных условий в обмен на восстановление доступа законного владельца устройства / системы.

Программы-вымогатели могут быть доставлены в систему несколькими способами: от вложений электронной почты и фишинговых ссылок до неожиданных надстроек и, казалось бы, законного программного обеспечения.

Злоумышленники также используют тактику социальной инженерии, изображая из себя сотрудников правоохранительных органов, которые требуют штрафов за наличие пиратского программного обеспечения или незаконных материалов на их компьютерах.

Программы-вымогатели также могут получить доступ к устройствам, используя уязвимости безопасности в более крупной сети. Когда жертва загружает и открывает вложение, программа-вымогатель может войти и заблокировать систему или зашифровать файлы.

Программы-вымогатели обычно нацелены на ценные файлы, такие как финансовые документы, важные программы и личные фотографии, и шифруют или удаляют их файлы из резервных копий.

Это часто делается с использованием симметричного или асимметричного алгоритма шифрования, который позволяет программе-вымогателю сгенерировать ключ шифрования и предложить его жертве в обмен на что-то, обычно это какой-то платеж.

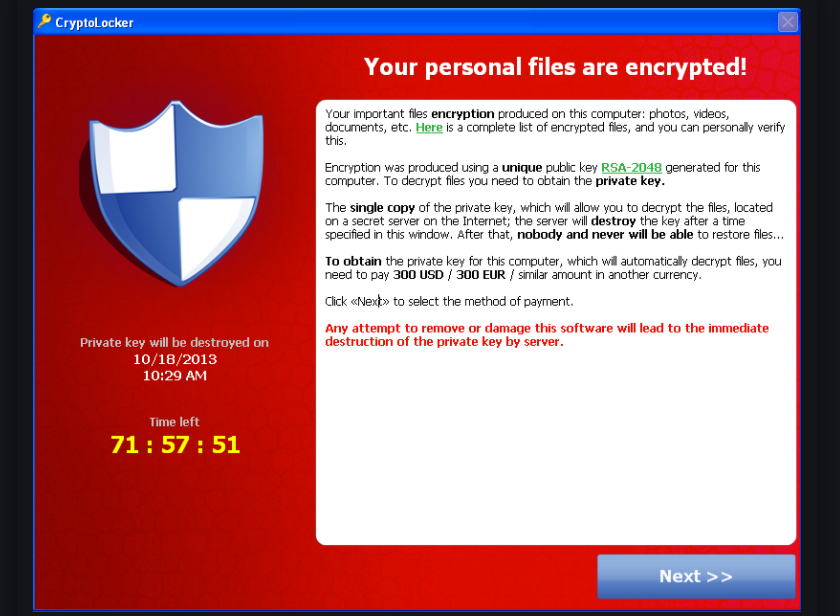

Чаще всего жертвы программ-вымогателей не знают о взломе до тех пор, пока им не предъявляется экранная записка о выкупе, которая предупреждает их об атаке.

Эта записка обычно грозит отказом в доступе до тех пор, пока не будет выплачен выкуп. Сумма выкупа указывается, и иногда требуется оплата в криптовалюте из-за конфиденциальности и удобства платежных сетей с блокчейном.

После выполнения условий, злоумышленник обычно отправляет жертве ключ дешифрования или напрямую расшифровывает зараженное устройство / систему, чтобы законный пользователь мог восстановить контроль над своей системой.

Типы программ-вымогателей

Программы-вымогатели обычно делятся на две большие категории в зависимости от угрозы, исходящей от пользователя.

- Первый - это программа-вымогатель, которая шифрует файлы, чтобы заблокировать доступ к определенным данным.

- Второй - это программа-вымогатель, которая полностью блокирует доступ пользователей к их устройствам или системам.

Другие подмножества атак программ-вымогателей включают в себя утечку (также называемую doxware), программы-вымогатели с блокировкой экрана или мобильные программы-вымогатели, а также программы-пугалы. Doxware угрожает утечкой конфиденциальной информации в обмен на выкуп.

Точно так же пугающее программное обеспечение угрожает шифрованием, но только пугает жертву и фактически не выполняет угрозу. Программа-вымогатель с блокировкой экрана блокирует доступ к мобильным устройствам пользователя.

Совсем недавно программа-вымогатель как услуга (RaaS) стала все более серьезной проблемой, когда хакеры продают свои программы-вымогатели или услуги по их развертыванию на утройстве/ в системе жертвы менее опытным киберпреступникам и часто получают часть прибыли от успешной атаки.

Известные атаки программ-вымогателей

Большинство атак программ-вымогателей связаны с запросом денежного выкупа. Недавние исследования программ-вымогателей показывают, что средний размер выплат после атаки программ-вымогателей увеличился на 171% только в 2020 году - до 312 493 долларов США по сравнению с 115 123 доллара США в 2019 году.

Стоимость этих атак ошеломляет: около 20 миллиардов долларов потеряно из-за атак программ-вымогателей на широкий спектр предприятий, частных лиц и государственных учреждений в 2020 году. И хотя были обнаружены сотни типов программ-вымогателей, некоторые из них имели особенно разрушительные последствия:

WannaCry

WannaCry: программа-вымогатель WannaCry (или WCry, WanaCrypt0r, Wana Decrypt0r 2.0) была одной из крупнейших зарегистрированных атак программ-вымогателей в истории, с ущербом в 4 миллиарда долларов и уплаченным выкупом.

Первая атака была совершена в 2017 году и нацелена на уязвимости Windows. С тех пор WannaCry затронул более четверти миллиарда пользователей в 150 странах, что особенно сильно повлияло на отрасль здравоохранения Великобритании и российскую банковскую систему.

Эта программа-вымогатель обычно ищет уязвимости и бэкдоры в системе, использует аварийный выключатель, чтобы приостановить выполнение программы, и требует уплаты выкупа в Биткойнах.

Ryuk

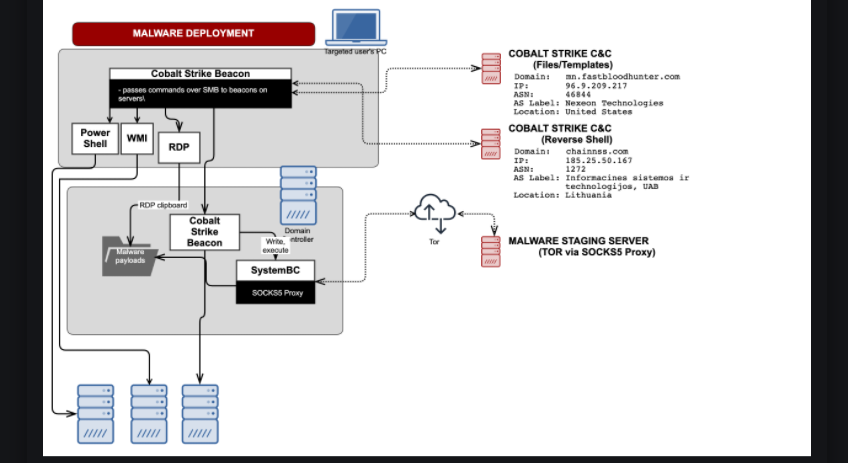

Ryuk: Впервые обнаруженный в августе 2018 года, Ryuk был одним из первых типов программ-вымогателей, способных идентифицировать и шифровать сетевые диски и ресурсы, а также удалять теневые копии.

Другими словами, злоумышленники, использующие Ryuk, могут отключить восстановление системы Windows для пользователей, что делает невозможным восстановление после атаки без внешнего резервного копирования или сложной технологии, предназначенной для отката ущерба, нанесенного этими атаками.

В большинстве атак Ryuk используются поврежденные документы Microsoft Office, прикрепленные к фишинговым письмам, и злоумышленники нацелены на крупные организации, которые с большей вероятностью будут платить высокие суммы выкупа.

CryptoLocker

CryptoLocker: одним из самых печально известных случаев вымогательства является программа-вымогатель CryptoLocker, нацеленная на компьютеры под управлением операционных систем Windows.

В ходе первой волны атак программа-вымогатель проникла на компьютеры через спам-сообщения, которые включали зараженные вложения ZIP-файлов.

Злоумышленники использовали алгоритмы шифрования для шифрования зараженных файлов и систем, которые затем распространялись через сетевые диски.

Вторая версия CryptoLocker была распространена через одноранговую сеть Gameover ZeuS, которая использовала ботнет для рассылки спама, который пытался заманить жертв в выполнение наборов эксплойтов.

Cerber

Cerber: Программа-вымогатель Cerber стала печально известна тем, что впервые распространила RaaS, что становится все более проблематично. Поскольку многие хакеры открыто рекламируют свои «услуги» на торговых площадках даркнета, количество людей, имеющих доступ к сложной технологии вредоносных программ, резко возросло с выпуском вредоносных программ, таких как Cerber.

Программы-вымогатели и криптовалюты

В последние годы держатели криптовалюты все чаще становятся объектами атак программ-вымогателей. Это во многом связано с ростом стоимости криптовалют и тем фактом, что в эту сферу вошли многие индивидуальные и институциональные инвесторы.

Кроме того, злоумышленники-вымогатели, как правило, запрашивают платежи в криптовалюте, поскольку многие типы криптовалют предназначены для обеспечения безопасных и анонимных (или псевдо анонимных) транзакций.

Криптовалюты с повышенной анонимностью (AEC), такие как Monero, все чаще запрашиваются в качестве выкупа во время атак программ-вымогателей.

Многие злоумышленники-вымогатели также предпочитают сети платежей в криптовалюте, поскольку платежи могут быть получены с меньшими задержками и меньшими комиссиями, особенно при перемещении средств через границу.

Открытый и прозрачный характер криптовалют позволяет киберпреступникам легко отслеживать ход выплаты выкупа в публичном блокчейне, и поскольку эти транзакции происходят там, а не обрабатываются централизованным органом, они не могут быть заблокированы или отменены традиционными финансовыми институтами.

Как предотвратить атаки программ-вымогателей

Когда ваше устройство / система заражены программой-вымогателем, ваши возможности становятся довольно ограниченными, и поэтому наиболее эффективным способом защиты от этих атак является их предотвращение до того, как они проникнут на устройство / в систему.

Что можно сделать для предотвращения атак программ-вымогателей?

Постоянная бдительность

Постоянная бдительность: поскольку многие атаки вредоносного ПО осуществляются в форме фишинговых писем или других форм вводящих в заблуждение цифровых сообщений, важно проявлять осторожность в отношении подозрительных сообщений и узнавать, как определять потенциальные риски при первом обращении.

Если вы непреднамеренно разглашаете конфиденциальную информацию злоумышленнику или скомпрометируете свои учетные записи или устройства, щелкнув вредоносную ссылку, никакие другие превентивные меры, перечисленные ниже, не смогут вам помочь.

Дополнительные уровни проверки личности

Дополнительные уровни проверки личности: поскольку фишинговые атаки становятся возможными исключительно из-за человеческого фактора (ошибки человека), использование личных мер безопасности, таких как двухфакторная аутентификация (2FA) или диспетчер паролей, может снизить риски этих атак в случае, если одна из ваших учетных записей / идентификационные данные скомпрометированы.

Ограничьте доступ к вашему устройству

Ограничьте доступ к вашему устройству / системе: часто стоит отключить совместное использование файлов, неиспользуемые беспроводные соединения и удаленные службы для ваших устройств / сетей, а также установить определенные разрешения, чтобы уменьшить ваши потенциальные поверхности для атак.

Хотя эти меры предосторожности не защитят вас полностью от атак вредоносного ПО, они могут снизить вероятность того, что вы столкнетесь и случайно попадете в цель попытки фишинга.

Безопасное хранение цифровых активов

Безопасное хранение цифровых активов: несмотря на то, что у распределения ваших цифровых активов по нескольким учетным записям и кошелькам есть свои плюсы и минусы, единственный надежный метод защиты активов включает хранение значительной части ваших средств в холодном кошельке.

Хотя к активам в холодном кошельке может быть труднее получить доступ и обменять их, эти же функции значительно затрудняют кражу этих средств, даже если ваша цифровая личность скомпрометирована.

Регулярные обновления

Регулярные обновления / резервные копии: поскольку большинство типов вредоносных программ предназначены для использования определенных программ безопасности, важно постоянно обновлять такие программы, как веб-браузеры, операционные системы и антивирусные программы.

Резервные копии должны быть расположены в нескольких местах и защищены с помощью многофакторной аутентификации (MFA). Локальное аппаратное устройство резервного копирования также может обеспечивать безопасное резервное копирование, если оно остается отключенным при использовании для загрузки / выгрузки резервной копии и обычно хранится отдельно от любого потенциально зараженного устройства.

Если ваша система скомпрометирована атакой программы-вымогателя, несмотря на указанные выше меры предосторожности, остается, как правило, два основных варианта - либо заплатить выкуп, либо восстановить данные из надежной резервной копии.

Однако восстановление вашей системы из резервной копии не устраняет ущерб, уже нанесенный злоумышленником, и, если злоумышленник загрузил данные из вашей системы, он сможет свободно разместить их в Интернете или продать другим преступникам, что может привести к более серьезным последствиям в зависимости от того, что хранится в вашей системе.

Хотя основной формат атак вредоносного ПО с течением времени практически не изменился, конкретные методы, используемые для выполнения этих киберпреступлений и получения платежей, постоянно развиваются.

Количество атак вредоносных программ неуклонно растет в последние годы, и ожидается, что в будущем их количество также будет расти. Поскольку все большая часть нашей жизни перемещается в онлайн, мы ожидаем, что все больше компаний, занимающихся кибербезопасностью, активистов и регулирующих органов разработают более эффективные контрмеры для предотвращения или уменьшения ущерба от этих атак.

Однако в конечном итоге только вы несете ответственность за безопасность своих устройств, подключенных систем и цифровых активов.