Что такое атаки по захвату аккаунта? Как их предотвратить?

Атака с захватом учетной записи (account takeover или сокращенно ATO) - это тип мошенничества с кражей личных данных, при котором злоумышленник получает полный контроль над учетной записью человека в Интернете, а также над соответствующими авторизациями (паролями) и конфиденциальными данными.

В результате мошенник, завладевший вашей учетной записью, может делать все, что можете вы, включая изменение настроек учетной записи, несанкционированное снятие средств и удаление учетной записи. Мошенничество с захватом учетной записи обычно заканчивается тем, что злоумышленник совершает несколько несанкционированных покупок.

Однако, когда учетная запись, связанная с криптовалютой, подвергается мошенничеству с использованием ATO, это может привести к опустошению всего вашего кошелька. Однако существует множество способов защиты от атак с захватом учетной записи.

Как совершается мошенничество с захватом учетной записи?

Атаки ATO включают в себя широкий спектр злонамеренных действий с целью незаконного получения контроля над учетной записью человека.

Эти типы атак делятся на две категории:

Атаки с заполнением учетных данных

Мошенник пытается получить доступ к учетной записи, проверяя пары пароля и имени пользователя с помощью инструмента проверки учетных записей.

Подавляющее большинство этих атак в массовом масштабе автоматизированы с использованием ботнетов. Учетные данные для входа, используемые для совершения атак ATO, обычно получаются из общедоступных источников или приобретаются в даркнете, хотя более изощренные злоумышленники могут предпочесть подобрать пару логин-пароль самостоятельно.

Злоумышленник обычно запускает широкую сеть, используя свои ботнеты, для взлома и монетизации определенных компаний или нескольких организаций с активными онлайн-учетными записями.

Кроме того, мошенники могут попытаться применить учетные данные из одной взломанной учетной записи к другим онлайн-учетным записям, связанным с законным владельцем учетной записи.

При этом злоумышленник может получить больше учетных данных, информации или цифровых активов, особенно с учетом ошибочной склонности интернет-пользователей к повторному использованию одних и тех же учетных данных для нескольких учетных записей.

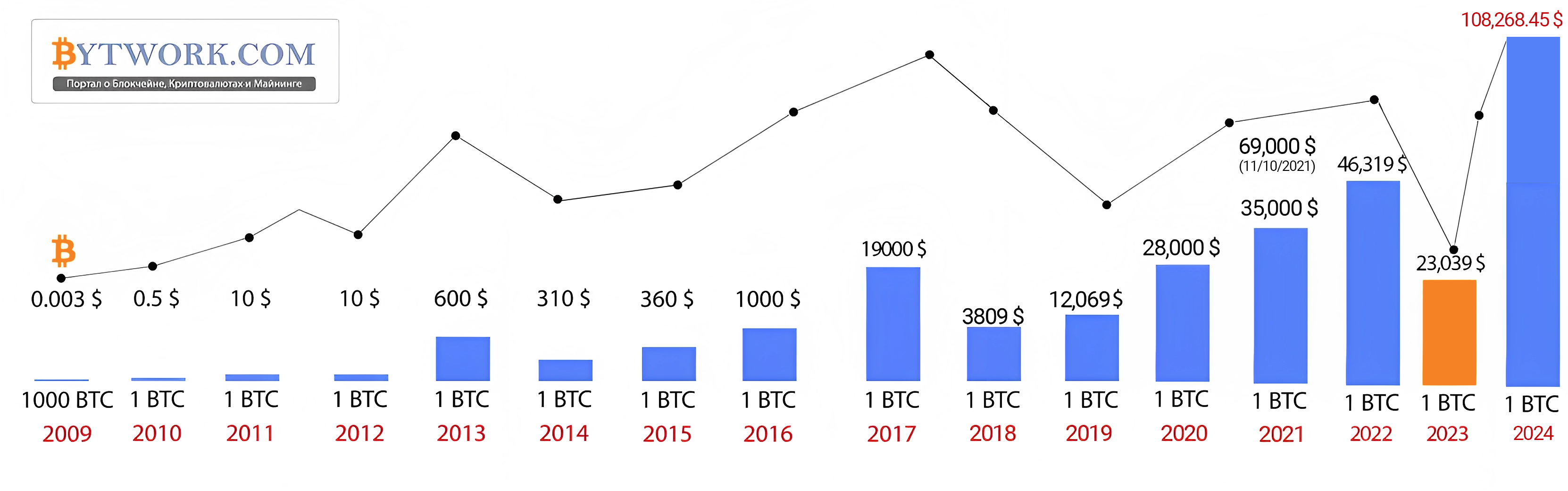

В связи с быстрым ростом индустрии блокчейнов, биржи криптовалюты стали привлекательными целями для киберпреступников и теперь занимают высокие позиции рядом с более традиционными целями, такими как банки, медицинские организации и платформы электронной коммерции.

Целевые атаки ATO

В отличие от атак с заполнением учетных данных, эта форма атаки ATO, в просторечии известная как целевой фишинг, является гораздо более целенаправленной и многоаспектной.

Целевая аудитория, обычно конкретная организация или состоятельное физическое лицо, выбирается упреждающе на основе потенциальной возможности монетизации или доступа / централизации цели в более широкой целевой организации.

Отсюда злоумышленник ищет способ получить учетные данные для входа в систему, используя широкий спектр подходов, начиная от тактики социальной инженерии и заканчивая атаками методом грубой силы.

Во многих случаях злоумышленник предпочтет скомпрометировать целевую учетную запись с помощью какой-либо формы социальной инженерии, а не полагаться на полученные учетные данные, поскольку этот метод в случае успеха с гораздо большей вероятностью позволит незаметно получить пригодные для использования учетные данные.

После того, как злоумышленник скомпрометировал полученные учетные данные, он не использует их очень долго, поскольку этот явный дамп обычно приводит к тому, что подлинный владелец учетных данных или другой мошенник меняет соответствующие учетные данные (например, пароль).

Кроме того, при запуске более сложных атак ATO злоумышленники часто гарантируют, что они приобретут резервные методы аутентификации, такие как двухфакторная аутентификация (2FA) до попытки захватить целевую учетную запись.

Хотя эти атаки проводятся медленнее и методичнее, чем другие типы атак, в большинстве случаев они смешиваются с законными запросами пользователей и сеансами учетных записей, и поэтому их труднее обнаружить.

Хотя вышеперечисленные категории охватывают большинство случаев мошенничества, связанных с захватом учетных записей в Интернете, атаки с заменой SIM-карты, нацеленные на номера телефонов жертв, не менее коварны и часто служат компонентом более крупной многоаспектной атаки ATO.

Как предотвратить мошенничество с захватом аккаунта

С точки зрения владельца учетной записи, лучшей защитой от атак ATO является использование строгого подхода к защите аккаунта, такого как 2FA, для всех онлайн-учетных записей.

Хотя это самый простой и самый эффективный способ для интернет-пользователей не стать жертвой атаки ATO, существует ряд других контрмер, которые стоит рассмотреть:

- Безопасная двухфакторная аутентификация: некоторые поставщики двухфакторной аутентификации позволяют пользователям управлять устройствами, которые могут получить доступ к этой двухфакторной аутентификации. Разрешение доступа к 2FA только одному устройству защищает пользователей в случае, если они станут жертвой атаки с заменой SIM-карты.

- Активное управление паролями: средний пользователь Интернета имеет десятки онлайн-учетных записей, к многим из которых можно получить доступ с помощью одного и того же пароля, и поэтому неудивительно, что более четверти утечек данных вызваны слабыми и повторяющимися паролями. В результате сложные, преднамеренно управляемые пароли являются первой линией защиты от потенциальных атак по захвату учетных записей, и этот процесс можно значительно упростить с помощью менеджеров паролей, которые предлагают простой способ безопасного создания, управления и хранения паролей в разных странах на несколько учетных записей.

- Двойная проверка цифровых коммуникаций: многие атаки по захвату учетной записи впервые закрепляются в учетной записи жертвы благодаря успешному фишинговому мошенничеству, которое может привести к тому, что жертва разгласит конфиденциальную информацию или случайно установит вредоносное ПО для клавиатурных шпионов на свое устройство. Таким образом, пользователи Интернета всегда должны знать о фишинговых атаках и о том, как их идентифицировать, чтобы они могли эффективно помечать потенциально вводящие в заблуждение сообщения в начальной точке контакта.

- Безопасное хранение цифровых активов: несмотря на то, что у распределения ваших цифровых активов по нескольким учетным записям и кошелькам есть свои плюсы и минусы, один надежный метод защиты ваших активов заключается в хранении их в холодном кошельке. В то время как к криптоактивам в холодном кошельке труднее получить доступ и обменять, эти же функции значительно затрудняют кражу этих средств, даже если ваша учетная запись скомпрометирована.

- Активное управление электронной почтой: у многих пользователей есть только одна учетная запись электронной почты, но это создает риск, если компания, в которой вы использовали адрес электронной почты для регистрации, будет взломана. По этой причине создание адреса электронной почты, специально связанного с вашей учетной записью в криптовалюте, сводит к минимуму уязвимость этого адреса электронной почты.

С точки зрения предприятия, существует несколько передовых методов, которые компания может использовать для относительно простого обеспечения сетевой безопасности, например, установка пороговых значений для неудачных попыток входа в систему, отправка пользователям электронной почты при возникновении новых входов в систему с неожиданных устройств или IP-адресов и использование вне сетевых технологий кибербезопасности, таких как межсетевые экраны веб-приложений (WAF).

Организации с высоким уровнем риска, серьезно относящиеся к кибербезопасности, также начали внедрять службы, которые используют искусственный интеллект (ИИ) для обнаружения аномалий в поведении в Интернете и других сигналов данных, чтобы различать законные действия человека-пользователя и автоматические попытки ATO.

Сложные защитные системы включают в себя несколько входов: точки данных на уровне сети и устройства, такие как IP-адрес и версия устройства, движения мыши пользователя, шаблоны нажатия клавиш и скорость отклика страниц, а также проверка на наличие сомнительных запросов.

Хотя новые достижения в области предотвращения угроз продолжают развиваться, лучший способ предотвратить фишинг и мошенничество с захватом учетных записей на уровне предприятия - это обучение пользователей.

Предотвращение атак по захвату аккаунта: вы - первая линия защиты

В цифровую эпоху онлайн-учетные записи и учетные данные для входа, которые предоставляют нам доступ к нашим контактам, ресурсам и услугам, стали представлять постоянно растущую часть нашей жизни.

Наш физический и цифровой миры продолжают сближаться, создавая новые цели и вертикали атак. Вызывает панику мысль, что ваша конфиденциальная информация была скомпрометирована.

Таким образом, хотя многие организации предприняли шаги для защиты своих сотрудников и пользователей от потенциальных атак по захвату учетных записей, растущий уровень изощренности среди злоумышленников подчеркивает невозможность полагаться исключительно на технические решения. Как пользователь Интернета, вы должны играть решающую роль в защите себя в сети.