Что такое криптоджекинг? Как его обнаружить и избежать? Как удалить?

Криптоджекинг (Cryptojacking) использует вредоносное ПО для превращения тысяч компьютеров в майнеры криптовалюты без ведома владельцев. В этой статье мы расскажем, как от него защититься.

Вкратце

- Криптоджекинг - это злонамеренный акт использования чужого компьютера для добычи криптовалюты.

- Владельцев устройств обычно обманом заставляют загружать скрипт, который предоставляет злоумышленникам контроль над ресурсами компьютера.

- Криптоджекинг очень распространен, и атаки становятся все более изощренными.

Время от времени всплывают истории о компании, больнице или государственном учреждении, которые были поражены программой-вымогателем, то есть вредоносным ПО, которое препятствует использованию сети компьютеров, только если хакерам, стоящим за атакой, не будет выплачен выкуп. Обычно в труднодоступной криптовалюте.

О криптоджекинге, напротив, слышно не так часто и не так много… во многом потому, что многие люди даже не замечают, что это происходит.

По сути, хакеры, практикующие криптоджекинг, злонамеренно используют чей-то компьютер или сеть компьютеров для скрытого майнинга криптовалюты, зарабатывая деньги, использовав ресурсы, за которые они не платят. Умножьте это на тысячи, а может, и намного больше. Другими словами, злоумышленники заработают серьезные деньги.

Хотя криптоджекинг не так очевиден или навязчив, как другие вредоносные программы и программы-вымогатели, он может отрицательно сказаться на производительности и сроке службы вашего компьютера, а также на ваших счетах за электроэнергию.

Это также может указывать на бреши в безопасности вашего устройства, которые могут привести к более разрушительным атакам. Вот что вам нужно знать, чтобы предотвратить криптоджекинг.

Что такое криптоджекинг?

Криптоджекинг - это процесс, с помощью которого злоумышленник удаленно успешно устанавливает сценарий на компьютер, смартфон или инфраструктуру облачного сервера, что позволяет ему использовать ресурсы обработки этого устройства для добычи криптовалюты.

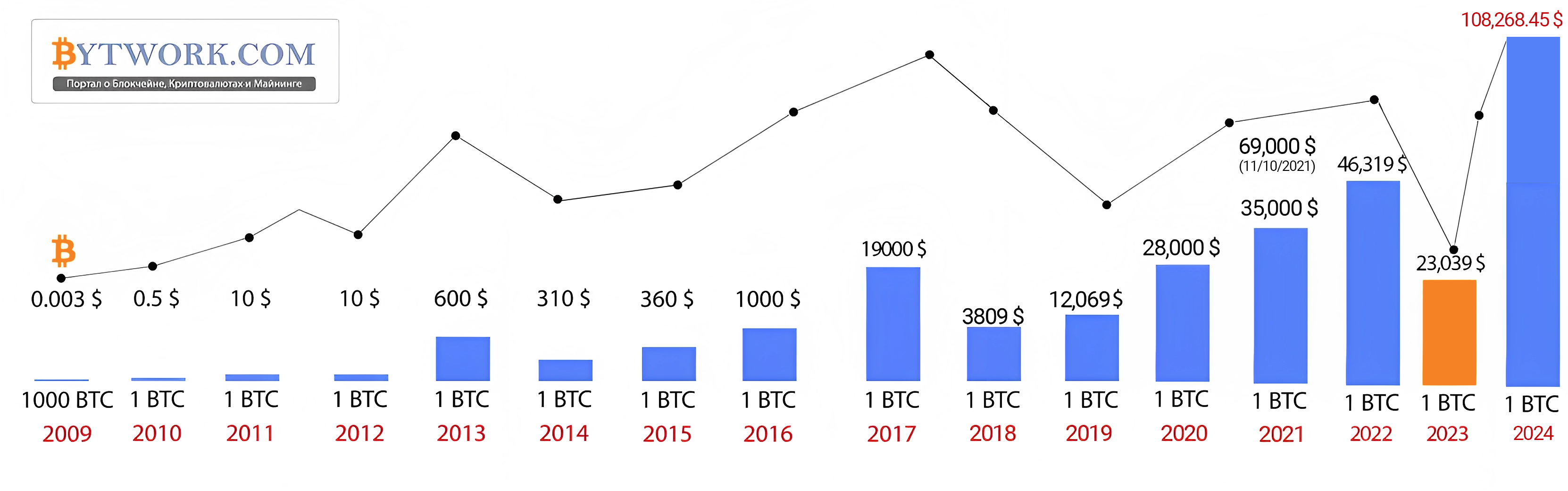

Добыча криптовалюты (майнинг) - это процесс, для которого обычно требуются мощные компьютеры, и, учитывая огромные затраты на электроэнергию, вы заплатите по счетам намного больше, чем обычно.

Подключившись к распределенной сети зараженных устройств, злоумышленники могут использовать криптоджекинг для добычи криптовалюты, извлекать выгоду из монеты, добытой в процессе, и не иметь дело с расходами на приобретение (и обслуживание) мощного оборудования и не оплачивать дорогостоящие счета за электроэнергию.

Как работает криптоджекинг?

На ваше устройство устанавливается программное обеспечение для майнинга, чтобы злоумышленники могли использовать его для криптоджекинга. Это часто происходит через фишинговые электронные письма, которые заставляют пользователей загрузить файл, который, по их мнению, безопасен, но на самом деле является вредоносным ПО, злонамеренно разработанным для захвата ресурсов вашего компьютера без вашего ведома.

В некоторых случаях на вредоносных веб-сайтах могут быть скрытые сценарии, которые могут использовать ваш компьютер для майнинга, пока вы их посещаете. Этот процесс называется «криптоджекинг».

Когда ваш компьютер заражен и злоумышленник успешно получает удаленное управление вашим устройством, вы можете заметить, что оно работает медленнее, чем обычно, или вы слышите, как вентилятор работает чаще, чем обычно. Это связано с тем, что майнинг - это ресурсоемкая деятельность и может повлиять на вашу способность использовать компьютер или телефон в полную силу.

Monero (XMR) с его трудно отслеживаемым, ориентированным на конфиденциальность алгоритмом и относительной простотой майнинга (по крайней мере, по сравнению с Биткойном), стал самой популярной монетой для криптоджекинга.

Вы знали?

Ботнет криптоджекинга для майнинга Monero был даже обнаружен на веб-сервере Министерства обороны США в начале 2020 года.

Как работают атаки криптоджекинга?

У хакеров есть две основные стратегии, позволяющие заставить целевой компьютер тайно майнить криптовалюту, и они могут использовать комбинацию обеих стратегий:

- Загрузка – один из способов – убедить жертву загрузить код криптомайнинга на свои устройства. Это достигается с помощью методов социальной инженерии, таких как фишинг, когда жертвы получают электронное письмо, которое выглядит официальным и из этого письма далее переходят по ссылкам. Ссылка запускает вредоносный код, который добавляет скрипт криптомайнинга на устройство. Затем скрипт работает в фоновом режиме.

- Инъекция – другая стратегия заключается во внедрении скрипта в рекламу или веб-сайт. Как только жертва просматривает веб-сайт или зараженная реклама появляется в его браузере, скрипт выполняется автоматически. Компьютер жертвы не хранит никакого кода. В обеих стратегиях код выполняет сложные математические задачи на целевом компьютере и передает результаты на сервер, контролируемый хакером.

- Гибридный — злоумышленники могут комбинировать две стратегии, чтобы максимизировать свою прибыль. Например, из сотен устройств, добывающих криптовалюту для злоумышленника, 10% могут получать доход от кода на целевых устройствах, а 90% делают через свои веб-браузеры.

Как распространяются криптомайнеры?

Некоторые скрипты криптомайнинга обладают червеобразными способностями, которые позволяют им заражать другие серверы и устройства в целевой сети.

Чтобы максимизировать свою способность распространяться по сети, код криптомайнинга может включать несколько версий, которые используют слабые места в различных сетевых протоколах.

В некоторых случаях код криптомайнинга загружает несколько версий и пытается выполнить их, пока одна из них не будет успешной.

Насколько распространен криптоджекинг?

Криптоджекинг невероятно распространен. Из-за его намеренно скрытого характера, поскольку программное обеспечение предназначено для работы «за кулисами» как можно дольше, чтобы максимально использовать атаку, невозможно иметь четкое представление о глобальном масштабе криптоджекинга.

Однако обратите внимание на некоторые из отчетов охранных фирм. В августе 2018 года Citrix сообщила, что три из 10 предприятий в Великобритании сообщили, что подверглись атакам криптоджекинга в течение последнего месяца, а 59% респондентов заявили, что они тоже в какой-то момент пострадали от них.

SonicWall сообщил, что жертвы были атакованы скриптами криптоджекинга примерно 52,7 миллиона раз в первой половине 2019 года.

Symantec обнаружила, что распространенность криптоджекинга меняется по мере колебания стоимости криптовалют.

Guardicore Labs has discovered #FritzFrog, a sophisticated peer-to-peer (P2P)#botnet which has been actively breaching SSH servers since January 2020.

— Guardicore (@Guardicore) August 19, 2020

Our blog dives deeper: https://t.co/yQqRNqcQgq#BotNet #Malware #FritzFrog #CyberAttack pic.twitter.com/kX43uBs04x

В августе 2020 года Guardicore Labs сообщила о FritzFrog, занимающемся майнингом Monero, «новом поколении одноранговых ботнетов», который пытается проникнуть на серверы с помощью различных известных эксплойтов.

Согласно отчету, FritzFrog проник на более 500 серверов, включая университеты США и Великобритании, а также железнодорожную компанию, и попытался взломать «десятки миллионов IP-адресов», включая правительственные и другие учреждения.

Методы атаки развиваются и адаптируются, поэтому вряд ли в ближайшее время криптоджекинг прекратится.

В чем опасность криптоджекинга?

Хотя криптоджекинг может быть не столь очевидным, как другие формы вредоносного ПО или взлома, на владельцев затронутых устройств существуют различные воздействия.

Ваши компьютер или телефон могут работать медленно и быть не в состоянии выполнять задачи с обычной скоростью, в то время как взломанные серверы могут не справиться со своими обычными функциями, когда они обременены вредоносным ПО для майнинга криптовалют.

Принуждение вашего компьютера постоянно работать на высоком уровне производительности также потребляет больше энергии, потенциально увеличивая ваш счет за электричество, а также может изнашивать ваши устройства быстрее, чем обычно.

Кроме того, если ваш компьютер был скомпрометирован вредоносным ПО для криптоджекинга, то он может оказаться незащищенным и открытым для дальнейших, возможно, даже более серьезных и разрушительных атак.

Как можно защититься от криптоджекинга?

Самое важное, что вы можете сделать, - это убедиться, что ваш компьютер или устройство полностью обновлено до последней версии, а если вы используете антивирусное программное обеспечение, убедитесь, что оно регулярно обновляется.

Если ваш компьютер внезапно начинает работать медленно (тормозит, даже во время работы в протой программе) следите за использованием процессора с помощью инструментов операционной системы, чтобы попытаться определить вредоносные процессы, которые могут сигнализировать о криптоджекинге.

Быстрый тест на криптоджекинг: как обнаружить криптоджекинг на своем ПК?

Попытки криптоджекинга часто маскируются под стандартное, нормальное поведение. Это затрудняет обнаружение этой вредоносной активности, но не делает ее невозможной.

Вот несколько методов, которые можно использовать для обнаружения криптоджекинга:

- Снижение производительности – криптоджекинг приводит к снижению производительности вычислительных устройств. Вам следует следить за снижением производительности системы, а также за устройствами, которые работают медленно, выходят из строя или демонстрируют необычно низкую производительность. Другим показателем является батарея (смартфона / планшета / ноутбука), которая разряжается быстрее, чем обычно.

- Перегрев криптоджекинга – этот термин относится к ресурсоемкому процессу, который может привести к перегреву железа. Перегрев криптоджекинга может привести к повреждению комплектующих или сокращению срока службы устройства. Вентилятор, который работает быстрее обычного, может указывать на то, что веб-сайт или скрипт криптоджекинга перегревает устройство. В этом сценарии вентилятор работает чрезмерно, чтобы предотвратить возгорание или плавление.

- Использование CPU — если вы просматриваете сайт с небольшим количеством или без медиаконтента, увеличение использования процессора может указывать на то, что запущены скрипты криптоджекинга. Вы можете запустить тест на криптоджекинг, проверив использование CPU устройства. Вы можете проверить это с помощью диспетчера задач или монитора активности. Однако это может не дать полных результатов, поскольку процессы могут скрывать или маскировать себя под что-то, что выглядит нужным (системным). Кроме того, компьютер, работающий на максимальной мощности, работает очень медленно — это может затруднить устранение неполадок.

Предотвращение криптоджекинга: советы и тактика

Хотя трудно определить, была ли ваша компьютерная система скомпрометирована криптоджекингом, есть некоторые меры, которые вы можете предпринять, чтобы предотвратить эти атаки и защитить свои устройства, а также свои криптоактивы:

- Проинструктируйте свою IT-команду — IT-персонал должен быть обучен обнаруживать и понимать криптоджекинг. Они должны знать о любых начальных признаках атаки и быть готовыми немедленно отреагировать с дальнейшим расследованием.

- Обучайте своих сотрудников — IT-отделы рассчитывают на то, что сотрудники будут информировать их о перегреве или медленной работе компьютеров.

- Используйте расширения антикриптомайнинга

- Используйте блокировщики рекламы

- Отключите JavaScript — при серфинге в Интернете отключите JavaScript, чтобы предотвратить заражение компьютеров. Помните, что отключение JavaScript также заблокирует некоторые функции, которые вам нужны при просмотре.

Комментарии

Интересно. Хорошая информация