Что такое сэндвич атака в криптовалюте: Как работает? Примеры атак

Что такое сэндвич-атака в криптовалюте: Быстрый ответ

- Сэндвич-атака (Sandwich attack) — это эксплойт, при котором злоумышленник нацеливается на сделку DEX в мемпуле, помещая ее между ордером на покупку и ордером на продажу, чтобы получить прибыль от сделки.

- Сэндвич-атаки приносят прибыль из-за проскальзывания, вызванного крупными сделками на протоколах DEX, что приводит к колебаниям цен.

- Эти атаки являются подкатегорией MEV (максимально извлекаемая ценность) и выполняются MEV-ботами и блокбилдерами, которые сканируют мемпул в поисках возможностей.

- Известными примерами являются атаки на Uniswap во время бума DeFi в 2020 году и эксплойты с высоким проскальзыванием на децентрализованных биржах BNB Chain, при которых прибыль делилась между ботами MEV и валидаторами.

Децентрализованные финансы часто хвалят за прозрачность данных, но это изобилие торговых данных создает некоторые новые риски для трейдеров, использующих протоколы DeFi .

Среди самых коварных из этих рисков — Сэндвич-атака (Sandwich attack), которая использует публичные данные блокчейна, чтобы украсть у вас вашу с трудом заработанную прибыль.

В этой статье мы рассмотрим, что такое сэндвич-атака, как она работает, приведем некоторые известные примеры и рассмотрим, как можно не стать жертвой этой атаки.

Что такое кибератака? Распространенные формы кибератак (какие бывают). Примеры в криптовалюте

Что такое сэндвич-атаки?

Сэндвич-атаки — это тип эксплойта MEV (Maximal Extractable Value). Атаки MEV нацелены на ожидающие транзакции в mempool, предсказывая, как они повлияют на цену актива, и извлекая прибыль из этого знания.

В случае атаки типа «сэндвич» злоумышленник обнаружит крупный ордер на покупку или продажу, ожидающий исполнения на DEX, и заранее «разместит» его между двумя новыми ордерами, которые извлекут выгоду из неизбежного колебания цен.

Делая это, злоумышленник манипулирует ценами токенов в реальном времени, заставляя пользователя получать худшую цену исполнения из-за проскальзывания.

Термин «сэндвич» появился потому, что транзакция жертвы втиснута между двумя сделками злоумышленника, подобно начинке между двумя ломтиками хлеба.

Как работают сэндвич-атаки?

Сэндвич-атаки используют две основные характеристики транзакций блокчейна: публичные мемпулы и устойчивость к проскальзыванию. Когда пользователь инициирует торговлю на децентрализованной бирже, его транзакция транслируется в публичный мемпул, прежде чем она будет завершена в цепочке.

Боты MEV сканируют мемпул на предмет крупных транзакций, которые могут существенно изменить цены токенов. Затем эти боты вставляют свои сделки вокруг цели, чтобы получить прибыль от ожидаемого движения цены.

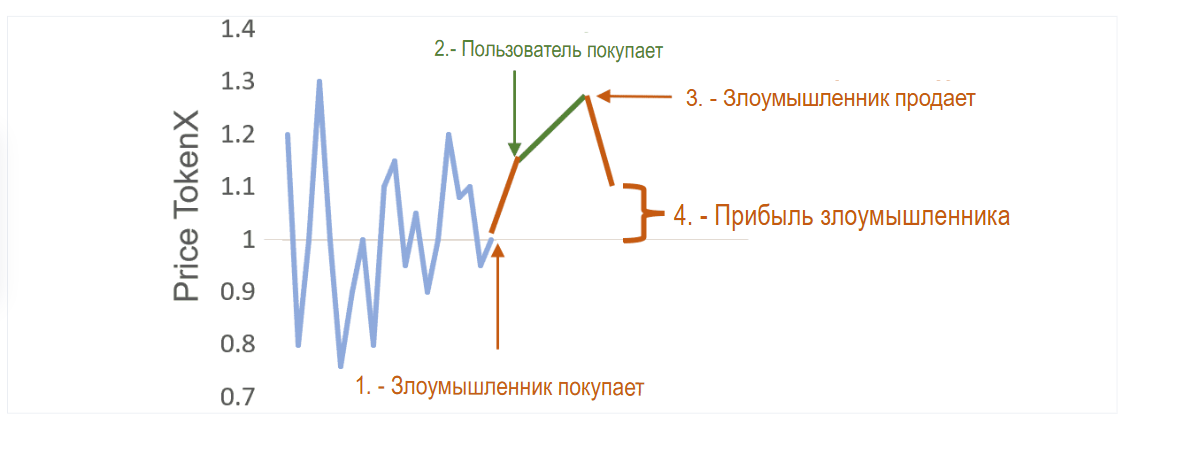

Вот как работает механика сэндвич-атаки (Sandwich attack):

- Бот обнаруживает в мемпуле крупный ордер на покупку токена А.

- Он отправляет ордер на покупку до совершения целевой сделки, что приводит к росту цены токена А.

- Сделка пользователя исполняется по завышенной цене из-за допуска на проскальзывание.

- Бот выставляет ордер на продажу, используя разницу в ценах и фиксируя прибыль.

Давайте проиллюстрируем это на примере. Представьте, что Джон хочет купить 1000 токенов A на DEX. Он устанавливает допуск проскальзывания на 1%, и бот MEV замечает ожидающую транзакцию Джона в мемпуле.

Бот отправляет ордер на покупку 500 токенов A с более высокой комиссией за газ, чтобы сначала подтвердить его. Этот ордер увеличивает цену токена.

Затем транзакция Джона выполняется, но поскольку цена уже выросла, его покупка 1000 токенов A теперь стоит дороже, из-за чего он получает меньше токенов, чем ожидал.

Наконец, бот выполняет ордер на продажу, сбрасывая свои 500 токенов A обратно в пул по более высокой цене и забирая спред в качестве прибыли. Джон остается с уменьшенной стоимостью, а бот уходит богаче.

Известные примеры сэндвич-атак

Сэндвич-атаки стали хорошо документированной тактикой в мире криптовалют. Вот некоторые из наиболее заметных недавних примеров сэндвич-атак:

- 18 марта 2025 года мемокоин Four.Meme подвергся сэндвич-атаке, в результате которой было украдено около 120 000 долларов.

- В ходе сэндвич-атаки на Uniswap 12 марта 2025 года пользователь потерял более 200 000 долларов США при попытке обменять стейблкоины.

- В декабре 2024 года сеть BNB Chain подверглась многочисленным сэндвич-атакам, в результате которых пострадало более 35% транзакций.

Кому выгодны сэндвич-атаки?

Ответ на этот вопрос зависит от того, кто осуществляет атаку. Хотя жертва всегда проигрывает, прибыль распределяется по-разному в зависимости от вовлеченных участников.

1. Строители блоков

В некоторых случаях валидатор или майнер, ответственный за сборку блока, выполняет сэндвич-атаку напрямую. Эти создатели блоков отдают приоритет своим транзакциям, используя свое уникальное положение в механизме консенсуса блокчейна для извлечения MEV. Здесь валидатор является единственным бенефициаром, получая как плату за газ, так и прибыль MEV.

2. MEV Bot и конструктор блоков

Чаще всего MEV-боты идентифицируют и выполняют сэндвич-атаку, но эти боты не работают изолированно. Обычно они отправляют свои пакеты строителям блоков или валидаторам, предлагая чаевые или завышенные сборы за газ, чтобы обеспечить включение в блок именно их транзакции.

В этом сценарии есть два победителя: оператор бота MEV и валидатор, который получает часть через приоритетную плату. Следовательно, это стимулирует валидаторов поддерживать извлечение MEV, даже если это вредит пользователям.

Влияние атак Crypto Sandwich

Одно можно сказать наверняка: атаки типа «сэндвич» наносят ущерб тому, кто стоит за целевой транзакцией, и подрывают доверие пользователей к DeFi в целом.

В то время как некоторые рассматривают MEV как необходимый побочный продукт DeFi, сэндвич-атаки наносят ощутимый вред. Они ухудшают пользовательский опыт и создают невидимые издержки, которые отбивают желание участвовать в этой индустрии.

Финансовые потери для цели

Наиболее прямое воздействие оказывается на пользователя, чья транзакция является целью. Эти пользователи получают меньше токенов за свои деньги или платят больше, чем намеревались.

В крайних случаях сэндвич-атаки могут даже привести к сбою транзакции из-за чрезмерного проскальзывания. Это приводит к финансовым потерям и усиливает разочарование среди трейдеров.

Потеря доверия к системе DeFi

Помимо индивидуальных потерь, атаки типа «сэндвич» подрывают доверие к системам DeFi. Когда новые пользователи сталкиваются с необъяснимыми потерями или неудачными сделками, они могут вообще отказаться от этих платформ.

Это может повредить принятию всей индустрии в целом и усилить восприятие того, что DeFi безопасен только для инсайдеров или технически продвинутых пользователей. Кроме того, повторное извлечение MEV может привести к неэффективным рынкам, повышению платы за газ и перегрузке сети.

Как избежать сэндвич-атак

Хотя полностью предотвратить сэндвич-атаки сложно, пользователи могут принять меры, чтобы снизить вероятность их возникновения.

Установить лимиты проскальзывания

Установка жесткого допуска проскальзывания снижает потенциальную прибыльность ботов MEV. Если цена даже немного выйдет за пределы лимита пользователя, транзакция не будет выполнена, что сделает ее менее привлекательной для сэндвич-атаки.

Однако это сопряжено с компромиссами, поскольку установка слишком низкого проскальзывания может привести к сбою транзакций в периоды высокой волатильности или низкой ликвидности.

Использование Flashbots

Flashbots — это проект по исследованию и разработке, который создал инструменты для смягчения MEV. Одним из таких инструментов является Flashbots Protect, частный ретранслятор транзакций, который обходит публичный мемпул.

Когда пользователь отправляет транзакцию через Flashbots Protect, она напрямую направляется участвующим строителям блоков, защищая ее от лидеров и сэндвич-ботов.

Вывод

Сэндвич-атаки представляют собой одну из самых известных и агрессивных форм эксплуатации MEV в DeFi. Эти атаки подчеркивают инновационный характер торговли на блокчейне и необходимость лучшей защиты ваших активов.

С такими инструментами, как Flashbots, контроль проскальзывания и частные реле, пользователи могут вернуть себе часть контроля.