Что такое кибербезопасность? Кибербезопасность в эпоху цифровых технологий. Кибербезопасность и Криптовалюта

Узнайте о кибербезопасности в криптосекторе: от борьбы со все более сложными угрозами кибербезопасности до применения технологий искусственного интеллекта и блокчейна.

Сначала хорошие новости. Последнее исследование, в котором приняли участие более 7000 руководителей высшего звена, специалистов по кибербезопасности и офисных работников, показало, что кибербезопасность широко рассматривается как главный организационный приоритет, даже на уровне совета директоров.

- 73% руководителей высшего звена и специалистов по IT/безопасности сообщают, что бюджеты на безопасность растут.

- 87% утверждают, что бюджет организации на кибербезопасность в 2024 году достаточен для достижения целей, и они инвестируют средства в ряд уже существующих и новых направлений — от безопасности облачных вычислений и данных до обнаружения угроз идентификации и генеративного ИИ.

- 91% сообщают, что кибербезопасность рассматривается как основной стратегический актив в их организации.

Кроме того, уровень готовности к обеспечению безопасности в целом повышается: 57% говорят, что они более подготовлены к защите от кибератак по сравнению с прошлым годом.

Еще один позитивный знак: исследование показывает, что советы директоров все больше инвестируют в результаты кибербезопасности. Целых 80% опрошенных говорят, что в их советы директоров входит человек с опытом в области безопасности, а 86% сообщают, что это тема для обсуждения на уровне совета директоров.

Несмотря на все позитивные сигналы об участии руководства и совета директоров, в исследовании задавался вопрос: «Насколько глубока поддержка?»

Насколько хорошо руководители организаций понимают ключевые концепции кибербезопасности?

Менее половины говорят, что их руководители имеют продвинутое понимание таких терминов, как управление уязвимостями (45%) и нулевое доверие (44%). Среди организаций с менее зрелыми программами кибербезопасности только 24-26% сообщают, что руководители понимают эти концепции.

Исследование также подчеркивает сохраняющуюся (и дорогостоящую) точку трения: недостаточную согласованность действий между CIO и CISO — и это не только проблема лидерства.

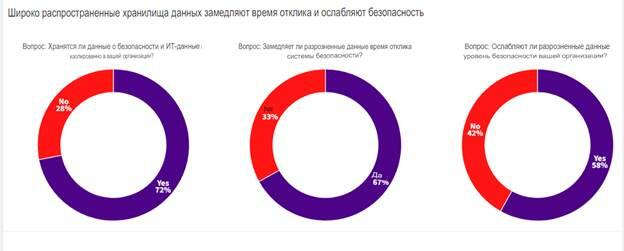

72% опрошенных специалистов сообщают, что данные по IT и безопасности в их организациях разрознены. А 41% говорят, что IT и группы безопасности испытывают трудности в совместном управлении кибербезопасностью.

Что такое кибербезопасность?

Кибербезопасность, также известная как сетевая безопасность, — это практика защиты систем, сетей и программ от кибератак.

Эти атаки часто направлены на доступ, изменение или уничтожение конфиденциальной информации, шантаж пользователей или нарушение обычных деловых операций.

В сфере криптографии кибербезопасность означает защиту цифровых активов, включая криптовалюты, криптовалютные кошельки, информацию о транзакциях и системы блокчейна, от кибератак.

Передовые технологии, применяемые в кибербезопасности

Применение передовых технологий играет важную роль в повышении сетевой безопасности, особенно в контексте все более сложных угроз.

Применяя эти технологии, организации и частные лица могут повысить защиту данных и систем, снизить риски и обеспечить непрерывность бизнеса.

Искусственный интеллект (ИИ) и машинное обучение

Искусственный интеллект и машинное обучение используются для автоматического и быстрого обнаружения и предотвращения угроз кибербезопасности.

Алгоритмы искусственного интеллекта могут анализировать сетевой трафик, обнаруживать необычные закономерности и выявлять потенциальные угрозы до того, как они нанесут ущерб.

Эта технология усиливает превентивную защиту, сокращает время реагирования и повышает общую эффективность безопасности.

Блокчейн

Блокчейн обеспечивает надежный механизм безопасности, записывая транзакции в неизменяемый распределенный реестр. Это обеспечивает прозрачность и целостность данных, предотвращая спуфинг и фишинговые атаки.

Технология блокчейн не только защищает финансовые транзакции, но также может применяться для защиты других важных данных, создавая более безопасную среду для децентрализованных приложений (DApps).

Блокчейн и IT-безопасность

Безопасность больших данных – Big Data

Big Data Security использует анализ больших данных для мониторинга и обнаружения угроз из огромных объемов данных. Анализируя данные в режиме реального времени, системы безопасности могут обнаруживать подозрительную активность и быстро реагировать на нее, останавливая атаки до того, как они нанесут серьезный ущерб.

Возможности детального анализа больших данных также дают представление о моделях и тенденциях угроз, помогая организациям принимать более эффективные превентивные меры.

Мультиподписной кошелек (Multi-signature Wallet)

Кошельки с мультиподписями требуют нескольких закрытых ключей для подтверждения транзакции. Это повышает безопасность, поскольку никто не может совершать транзакции без согласия других сторон.

Кошелек с несколькими подписями помогает защитить активы от риска потери из-за мошенничества или раскрытия пароля, что особенно полезно для организаций и предприятий, которым необходимо управлять общими активами.

Передовая технология шифрования

Шифрование данных используется для защиты конфиденциальной информации во время хранения и передачи.

Передовые методы шифрования, такие как AES-256 и RSA, широко используются для обеспечения доступа к данным только авторизованным лицам.

Шифрование помогает предотвратить несанкционированный доступ и защищает данные даже в случае атаки на систему.

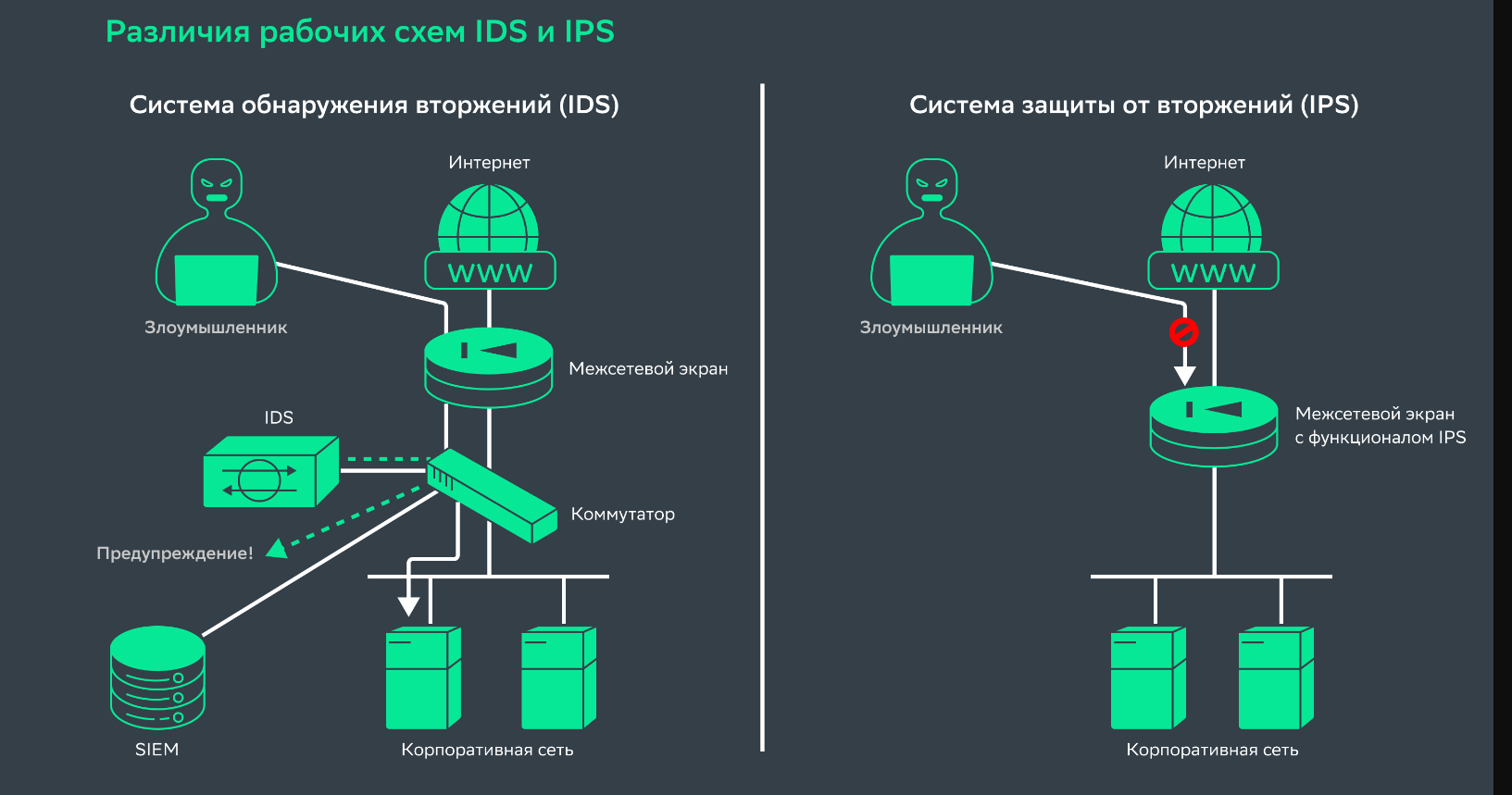

Система обнаружения и предотвращения вторжений (IDS/IPS)

Системы IDS/IPS предназначены для мониторинга сетей, а также обнаружения и предотвращения необычных или вредоносных действий.

IDS (система обнаружения вторжений) обнаруживает атаки, а IPS (система предотвращения вторжений) активно их предотвращает.

Обеспечивает дополнительный уровень безопасности, помогая защитить системы от новейших атак и минимизируя риск вторжения.

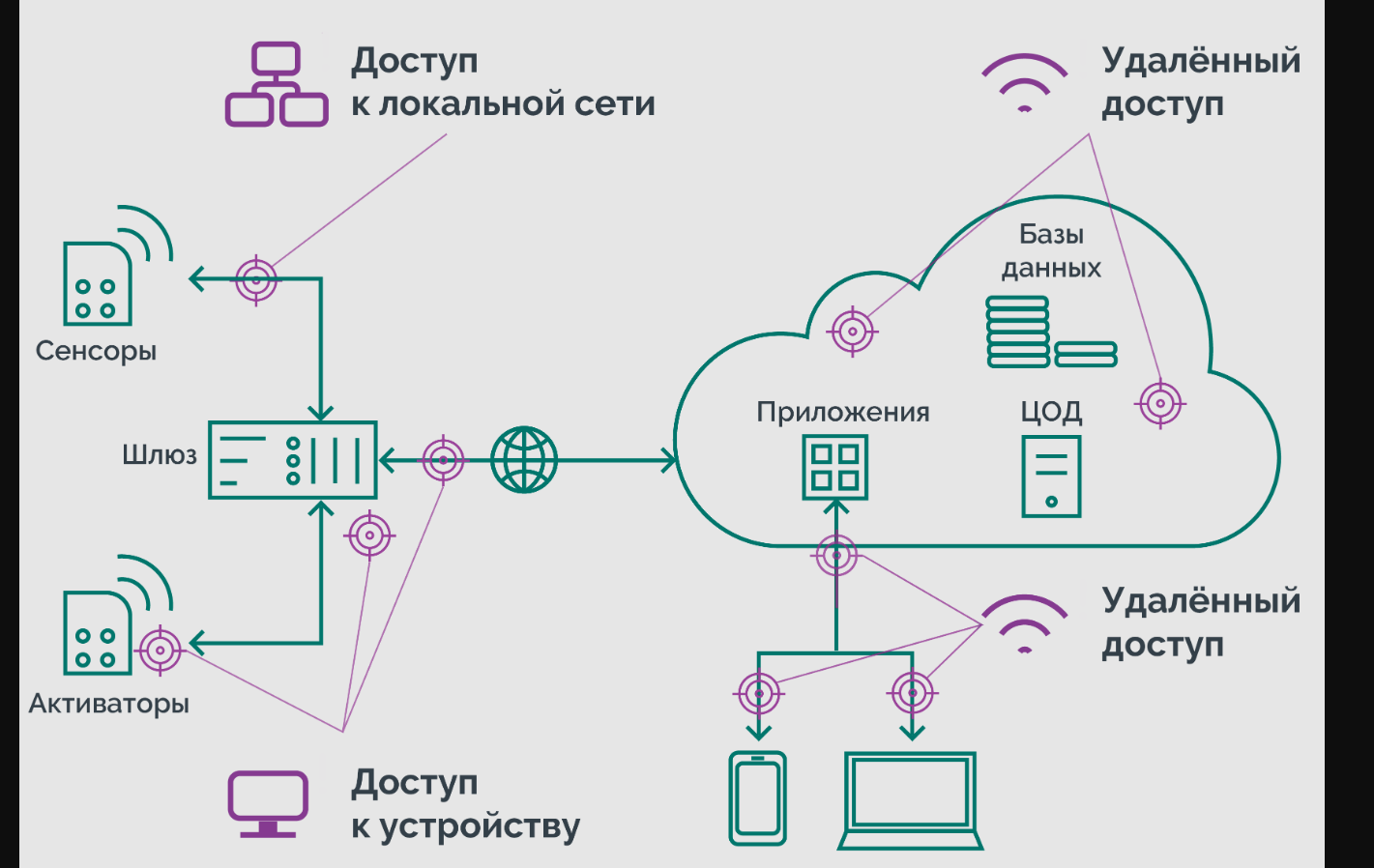

Безопасность Интернета вещей (IoT)

Кибербезопасность Интернета вещей (IoT) является серьезной проблемой из-за быстрого распространения подключенных устройств.

Меры безопасности Интернета вещей включают мониторинг и защиту устройств Интернета вещей и подключенных систем от кибератак.

Управление и контроль устройств Интернета вещей гарантирует, что на них всегда будут установлены последние обновления безопасности, что сводит к минимуму риск атак.

Комплексная комплексная безопасность экосистемы Интернета вещей помогает защитить не только устройства, но и связанные с ними данные и системы.

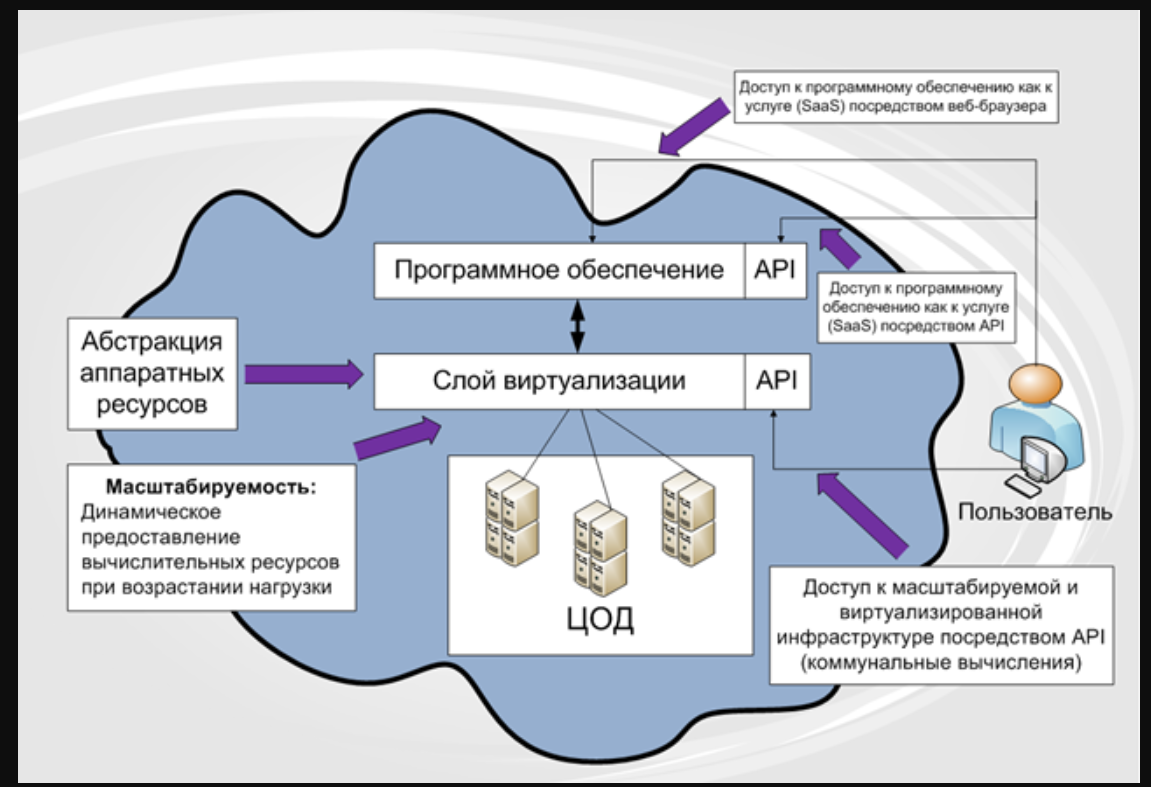

Облачные вычисления

Облачные вычисления стали неотъемлемой частью современных технологических систем, а облачная безопасность — важным фактором защиты данных и приложений.

Службы облачной безопасности предоставляют встроенные инструменты и услуги безопасности, которые помогают защитить облачные ресурсы от потенциальных угроз.

Гибкость и масштабируемость облачных сервисов также позволяет организациям легко адаптировать и масштабировать меры безопасности в соответствии со своими потребностями.

Кроме того, облачные службы резервного копирования и восстановления данных гарантируют быстрое восстановление данных в случае атаки или потери.

Кибербезопасность в криптовалюте

Кибербезопасность в криптосекторе является чрезвычайно важным фактором защиты активов и данных пользователей.

Вот необходимые средства защиты кибербезопасности в криптовалютном секторе.

- Использование холодного кошелька: сводит к минимуму риск взлома и мошенничества, безопаснее, чем горячий кошелек, который регулярно подключается к Интернету.

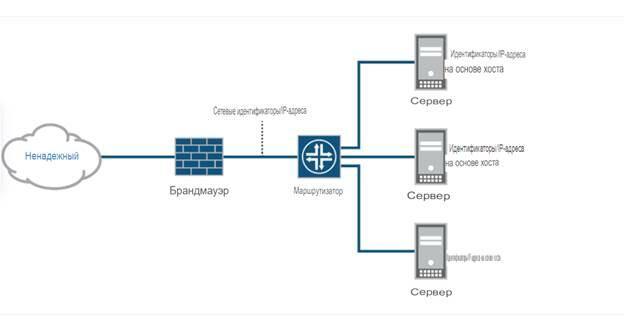

- Используйте антивирусное программное обеспечение и брандмауэры: защитите свое устройство от вредоносных программ и кибератак.

- Двухфакторная аутентификация (2FA): повышает безопасность криптовалютных учетных записей и кошельков за счет необходимости дополнительной аутентификации.

- Облачная безопасность. Поставщики облачных услуг часто предлагают встроенные инструменты и услуги безопасности, которые помогают защитить облачные ресурсы от потенциальных угроз.

- Регулярно обновляйте программное обеспечение: защитите свою систему от новых угроз и атак, которые могут использовать старые уязвимости.

- Обучение по вопросам кибербезопасности: организация учебных курсов по кибербезопасности для улучшения знаний об угрозах и их предотвращении.

- Используйте кошелек с мультиподписью: для подтверждения транзакции требуется несколько закрытых ключей. Это повышает безопасность, поскольку один пользователь не может совершать транзакции без одобрения других сторон.

Кибер ИИ

Организации до сих пор имеют разрозненный подход к ИИ. Большинство понимают, что это представляет риск для организации, но слишком многие не имеют стратегии реагирования на угрозы ИИ.

Достижения в области искусственного интеллекта могут расширить возможности служб кибербезопасности, но также — если их используют злоумышленники — разоружить их.

Сначала о хорошем. КиберИИ может защитить организации:

- Более быстрое и точное обнаружение угроз и реагирование на атаки.

- Выявление закономерностей и тенденций для упреждающего прогнозирования атак до их осуществления.

- Объединяем знания из разных источников для получения более целостного представления о ландшафте угроз, синтезируем ответы и расставляем приоритеты для следующих шагов.

- Автоматизация задач для повышения скорости и точности, таких как изоляция зараженных устройств, написание надежного кода или планирование циклов исправлений.

Но кибер-ИИ также может подвергнуть организации большему риску.

Например, многие организации используют ИИ и автоматизацию, чтобы взять на себя рутинные, повторяющиеся задачи и сократить рабочую нагрузку — но если не уделять им должного внимания, эти изменения могут привести к внутренней самоуспокоенности, будь то из-за ложного чувства безопасности или ослабления контроля.

А злоумышленники могут использовать возможности ИИ и достичь своих гнусных целей:

- Развертывание автоматизации для быстрого выявления уязвимостей, сканирования сетей и запуска атак.

- Использование социальной инженерии на базе искусственного интеллекта для создания гораздо более убедительных и персонализированных фишинговых писем.

- Создание вредоносного ПО, которое избегает обнаружения, имитируя обычное поведение сети.

- Демократизация хакерства посредством обучения ИИ (т.е. предоставление мощных алгоритмов в руки даже относительно неопытных и неквалифицированных хакеров).

- Взлом систем ИИ посредством враждебных поглощений — по сути, настраивая ИИ против организации, на которую он должен работать.

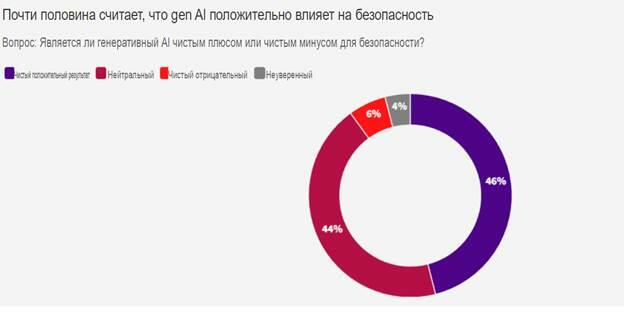

Несмотря на эти риски, специалисты по IT и безопасности в целом оптимистично оценивают влияние ИИ на безопасность.

Почти половина (46%) считает, что это чистое положительное влияние, а еще 44% полагают, что влияние будет «нейтральным» (ни положительным, ни отрицательным).

Какие типы атак с использованием ИИ представляют наибольшую угрозу?

Отбросив оптимизм, мы хотели узнать: какие типы атак с использованием ИИ, по мнению специалистов по IT и безопасности, представляют наибольшую угрозу?

Среди наиболее опасных, по их словам:

- Генеративные состязательные сети

- Спуфинг

- Фальсификация

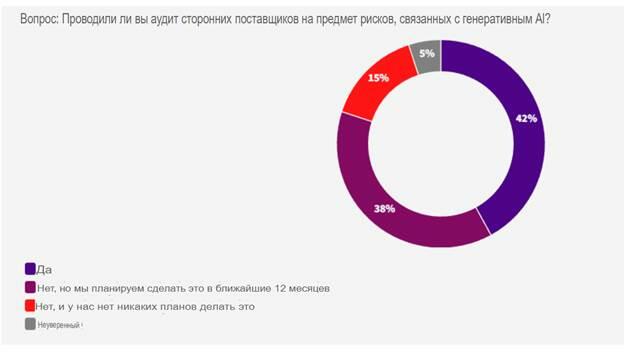

Сторонние поставщики также представляют собой высокорискованную точку входа для атак с использованием искусственного интеллекта, и исследование показывает, что более половины (53%) опрошенных организаций не проводили аудит сторонних поставщиков на предмет рисков, связанных с искусственным интеллектом.

Фишинг — самая распространенная угроза ИИ, но не единственная.

Вопрос: Какая из этих угроз станет более опасной из-за генеративного ИИ?

- Угрозы цепочке поставок – 25%

- Инсайдерские угрозы – 26%

- Скомпрометированные учетные данные – 26%

- Неправильная конфигурация – 26%

- Плохое шифрование – 27%

- DDoS-атаки – 31%

- Уязвимости, связанные с API – 34%

- Атаки Ransomware – 37%

- Уязвимости программного обеспечения 38%

- Фишинг – 45%

Несмотря на возросшие угрозы, почти у каждой третьей страны нет задокументированной стратегии по устранению рисков, связанных с генеративным ИИ.

Единого ответа на угрозы, основанные на ИИ, не существует.

Несмотря на то, что обучение было первой линией обороны от фишинговых атак в прошлом, только 32% говорят, что считают обучение «очень эффективным» для защиты от атак социальной инженерии, основанных на ИИ, таких как deepfakes.

54% опрошенных не знали, что продвинутые ИИ технологии теперь могут выдавать себя за чей-либо голос.

Скорость, с которой поколение искусственного интеллекта изменит ландшафт безопасности, означает, что любой метод, в значительной степени полагающийся на человеческое обнаружение, неизбежно окажется неэффективным.

Организации должны сочетать существующее обучение и подготовку сотрудников с повышенной бдительностью инструментов безопасности на базе ИИ.

Используя многоуровневый подход к угрозам, основанным на ИИ, организации должны оптимизировать как операционные улучшения, так и тактику защиты на основе технологий.

Они включают:

Управление и надзор с использованием кибер-ИИ

- Найм экспертов в области ИИ.

- Оценка рисков и соответствия поставщиков.

- Принятие стратегии и рекомендаций по использованию искусственного интеллекта.

- Внедрение и/или совершенствование практик управления данными.

Защита и барьеры кибер-ИИ

- Улучшение доступа к данным и их прозрачности.

- Расширение возможностей сотрудничества.

- Сокращение количества инструментов/лицензий.

BYOD

BYOD (принеси свое устройство) — это политика, которая позволяет сотрудникам организации использовать личные устройства для рабочих задач. К таким задачам относятся доступ к электронной почте, подключение к корпоративной сети и доступ к корпоративным приложениям и данным. Смартфоны — наиболее распространенное мобильное устройство, которое сотрудники могут брать на работу, но они также берут с собой на работу свои планшеты, ноутбуки и USB-накопители.

Службы безопасности говорят, что знают, когда сотрудники используют свои личные устройства для работы, эта практика называется BYOD (принеси свое устройство). Однако последнее исследование говорит об обратном.

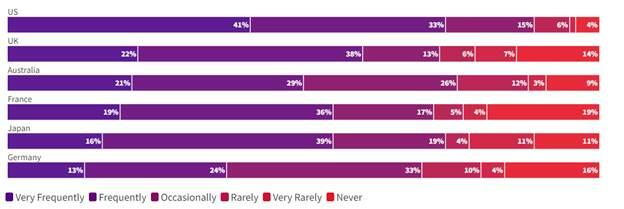

Исследования показывают, что уровень использования личных устройств (BYOD) высок — независимо от того, разрешено это или нет.

По данным экспертов в области IT и безопасности, BYOD практикуется в 84% организаций по всему миру, хотя только 52% разрешают это.

Среди тех, кто не разрешает, участие по-прежнему высоко; 78% говорят, что сотрудники используют свои личные устройства на работе, даже когда это запрещено.

Разрешение — или тихое терпение — BYOD не всегда означает отслеживание и управление им.

Фактически, более 1 из 3 организаций, которые либо явно разрешают BYOD, либо просто смотрят в другую сторону, не отслеживают BYOD или не уверены, отслеживают ли они это.

И это несмотря на широко распространенное признание того, что риск от BYOD является умеренным или высоким.

Используют ли сотрудники вашей организации BYOD?

Очень часто, Часто, Иногда, Редко, Очень редко, Никогда

Офисные работники подтверждают, что проблема широко распространена. 81% офисных работников признают, что используют какие-либо персональные устройства для работы.

40% говорят, что их работодатели не знают об их деятельности.

Сотрудники говорят нам, что используют собственные устройства в первую очередь потому, что предпочитают удобство использования и надежность персональных устройств, а также потому, что их работодатели не предоставляют им мобильные телефоны.

Многие организации идут на сознательный компромисс, чтобы разрешить BYOD — принимая небольшое количество дополнительного риска в обмен на большую видимость и контроль над этими личными устройствами, получающими доступ к сети.

Даже некоторые агентства в федеральном правительстве США разрешают сотрудникам приносить свои собственные устройства в ограниченных обстоятельствах.

Часть проблемы заключается в том, что многие IT-отделы и отделы кибербезопасности в настоящее время не имеют эффективного способа отслеживать и управлять персональными устройствами сотрудников на работе.

Только 63% способны отслеживать BYOD наряду с корпоративными IT-активами.

Работодатели, понятное дело, неохотно запрещают BYOD, поскольку это только поспособствует более высокому уровню теневого BYOD.

Решение заключается в достижении лучшей видимости и контроля над BYOD, и тем самым минимизации рисков, связанных с ним.

Используя унифицированное управление конечными точками (UEM), которое включает функции для управления персональными устройствами сотрудников, компании могут делать такие вещи, как принудительное применение надежных паролей, установка протоколов доступа к системе (т. е. минимально необходимого доступа), требование программного обеспечения для управления данными, принудительное обновление и, в худшем случае, принудительное блокирование и функции очистки.

И поскольку решения UEM позволяют работодателю разделять телефон или ноутбук сотрудника, отделяя персональные данные от рабочих данных, эти типы очистки влияют только на рабочий продукт, а не на персональные данные.

Лучшие в своем классе по управлению кибербезопасности

Что нужно для управления лучшей в своем классе организацией по кибербезопасности? Что делают самые передовые организации по-другому?

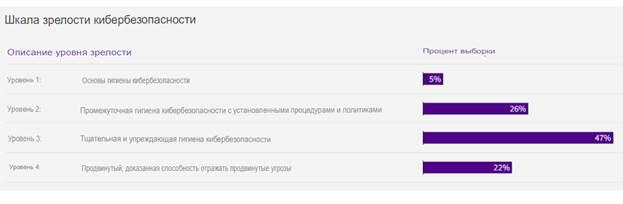

В исследование спросили участников опроса, работающих в сфере кибербезопасности, оценить уровень готовности их организаций к обеспечению кибербезопасности — от базового (уровень 1) до лучшего в своем классе (уровень 4) — чтобы разработать шкалу зрелости кибербезопасности.

Затем мы сравнили это, чтобы узнать больше о практиках и поведении организаций уровня 4 — самых передовых организаций, которые мы исследовали.

Что мы узнали?

Продвинутые организации (т. е. организации уровня 4) имеют исключительно сильную поддержку руководства.

80% утверждают, что руководство их организаций оказывает большую поддержку и вкладывает средства в кибербезопасность — это более чем в 2 раза превышает показатель менее зрелых организаций.

Лидеры организаций уровня 4 понимают ключевые концепции безопасности — сложные темы, такие как управление уязвимостями и нулевое доверие.

Фактически, они как минимум в 2,5 раза чаще понимают эти термины по сравнению с уровнями 2, что означает, что они вовлечены, информированы и осведомлены.

CISO в продвинутых организациях чаще подчиняются непосредственно генеральному директору (51%), чем CIO (40%).

За пределами этой группы CISO чаще подчиняются CIO. Не существует единого ответа на вопрос о структурах отчетности, но разница заметна, поскольку она показывает, что CISO с гораздо большей вероятностью будут сидеть за столом руководства в этих продвинутых организациях по безопасности — и с большей вероятностью будут приглашать на обсуждения организационной стратегии и толерантности к риску.

Продвинутые организации исследовали и выявили риски по всей своей цепочке поставок программного обеспечения.

73% организаций уровня 4 утверждают, что они выявили сторонние системы/компоненты, которые наиболее уязвимы в цепочке поставок (и которые в случае компрометации вызовут наибольшие организационные последствия) — это почти в 3 раза больше, чем у менее зрелых организаций.

Продвинутые организации имеют четкую киберстратегию ИИ — как устранить угрозу, которую он представляет, так и как использовать его в качестве актива.

Несмотря на то, что они больше других обеспокоены негативным воздействием ИИ, 61% также рассматривают ИИ как чистый позитив для безопасности, по сравнению с 28% респондентов уровня 2.

80% организаций уровня 4 говорят, что используют документированную стратегию для устранения уязвимостей и рисков генеративного ИИ (сравните это с 48% организаций уровня 2).

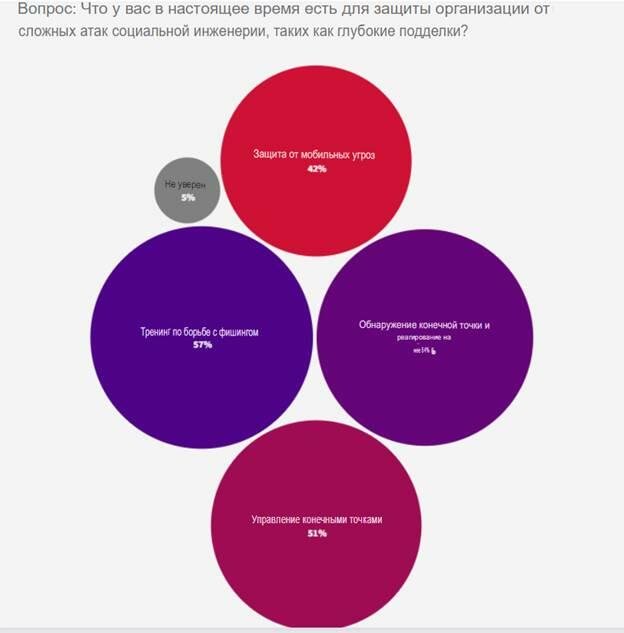

И у организаций уровня 4 больше защитных слоев для защиты от угроз, поддерживаемых ИИ — от управления конечными точками, обнаружения и реагирования до защиты от мобильных угроз и обучения антифишингу.

С какими проблемами все еще сталкиваются ВСЕ организации — даже организации 4-го уровня?

Невидимый, неуправляемый BYOD является проблемой даже для продвинутых организаций.

Да, организации уровня 4 с большей вероятностью разрешают и управляют BYOD, чем другие опрошенные организации, но цифры не являются исключительными.

Почти 1 из 5 продвинутых организаций заявляет, что BYOD не допускается, но все еще присутствует. А 25% говорят, что в настоящее время они не могут отслеживать и управлять BYOD.

Разрозненность данных между безопасностью и IT является распространенной проблемой для всех организаций.

71% продвинутых организаций говорят, что их данные безопасности и IT разрознены, что на 8 пунктов выше, чем у организаций уровня 2.

А 58% организаций уровня 4 признают, что эти разрозненности замедляют время реагирования безопасности.

Разрозненность данных является универсальной проблемой для директоров по информационной безопасности и директоров по информационным технологиям — и особенно острой, учитывая скорость инвестиций в ИИ, которые потребуют интеграции данных и доступности.

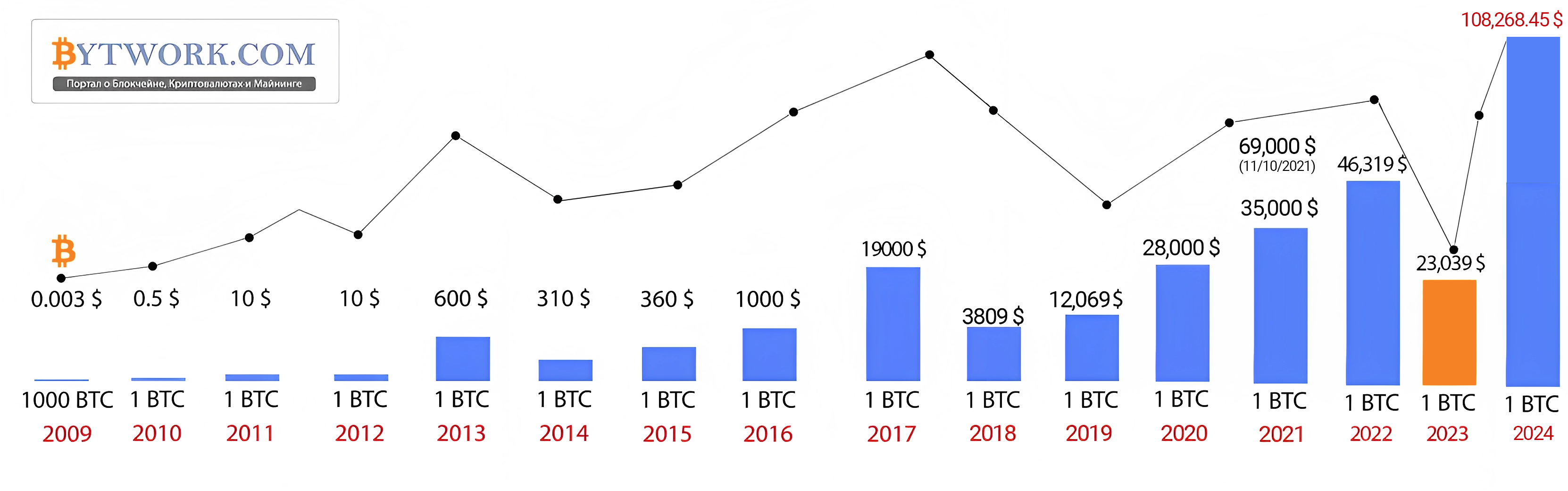

Будущее кибербезопасности в криптовалюте

Кибербезопасность в секторе криптовалют также становится все более важной, поскольку популярность и ценность криптовалют продолжает расти.

Помимо возможностей и преимуществ, которые приносит криптовалюта, повышение кибербезопасности также столкнется со многими новыми проблемами.

Угрозы кибербезопасности станут более сложными, и их будет труднее обнаружить.

После этого более распространенными станут многоуровневые модели безопасности, в которых по умолчанию никому не доверяют.

Будущее кибербезопасности в криптовалюте зависит от сочетания передовых технологий, международного сотрудничества и высокого уровня осведомленности о кибербезопасности среди отдельных лиц и организаций, что обеспечивает устойчивое и безопасное развитие криптовалютных транзакций.